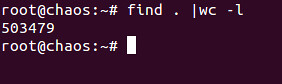

ผมได้ทำงานวิจัยในประเด็นช่องโหว่เราเตอร์ของผู้ใช้อ ินเทอร์เน็ตในไทย โดยผมได้พัฒนาโปรแกรมบอทขึ้นมาพร้อมปรับแต่งให้มีประ สิทธิภาพสูง ในการทดสอบความปลอดภัยเราเตอร์ของผู้ใช้อินเทอร์เน็ต ในไทยโดยใช้ช่องโหว่ที่ได้เปิดเผยสู่สาธารณะ[1], default password และอื่นๆ หลังจากปล่อยบอททำงาน 2 วัน พบว่ามีเราเตอร์ที่สามารถถูกโจมตีได้กว่า 500,000 เครื่อง ประกอบด้วยเราเตอร์ของผู้ใช้จากผู้ให้บริการอินเทอร์ เน็ตชั้นนำในไทยหลายค่ายและมีแนวโน้มจำนวนเราเตอร์ที ่มีช่องโหว่มากกว่านี้มาก แต่เนื่องจาก IPv4 ไม่พอใช้ ผู้ให้บริการอินเทอร์เน็ตจึงทำ NAT หลังเราเตอร์ผู้ใช้บางส่วน ทำให้ผู้ใช้เราเตอร์ที่มีช่องโหว่รอดจากการโจมตีผ่าน อินเทอร์เน็ตแต่ช่องโหว่ยังคงมีอยู่และสามารถถูก exploit ใน local network ได้ ซึ่งเราสามารถตรวจสอบเราเตอร์ของเราว่ามีช่องโหว่และ สามารถถูกโจมตีผ่านอินเทอร์เน็ตได้หรือไม่ที่ ตรวจสอบช่องโหว่ของเราเตอร์

เพิ่มเติม: จากการทดสอบเราเตอร์ที่ผู้ใช้ได้รับจากผู้ให้บริการอ ินเทอร์เน็ตค่ายหนึ่ง 2 ถึง 3 รุ่นพบว่ามีช่องโหว่ทั้งหมด แต่ผมยังไม่ฟันธง 100% ว่าเราเตอร์จากผู้ให้บริการค่ายนั้นที่นำมาให้ผู้ใช้ มีช่องโหว่ทั้งหมดเพราะผมไม่รู้ว่าเขาแจกรุ่นไหนบ้าง แต่จากกรณีนี้ทำให้มีเราเตอร์ที่มีช่องโหว่จำนวนมากเ พราะผู้ใช้เองใช้เราเตอร์ที่ได้รับมาจากผู้ให้บริการ อินเทอร์เน็ตเป็นหลัก

ผลกระทบจากการโจมตีเราเตอร์คือ

- ผู้โจมตีสามารถควบคุมเราเตอร์ของเหยื่อผ่านอินเทอร์เ น็ตได้

- ทำให้เหยื่อไม่สามารถใช้อินเทอร์เน็ตได้

- ทำการเปลี่ยน DNS ของเหยื่อเพื่อทำการ inject malware ลงเครื่องคอมของเหยื่อหรือทำการเก็บ username, password ในการใช้งาน internet banking เป็นต้น ดูตัวอย่างการโจมตีในเคสนี้

- ทำการ flash rom ที่ไม่สมบูรณ์ทำให้เราเตอร์เสีย

- ที่น่ากลัวที่สุดคือผมคิดว่าเร็วๆนี้อาจจะมี cracker เขียน worm computer ขึ้นมาโจมตีในลักษณะที่ผมทำแต่มี payload ในการโจมตีตามผลกระทบตามข้อ 1 ถึง 4 ซึ่งจะทำให้ผู้ใช้อินเทอร์เน็ตในไทยไม่สามารถใช้งานไ ด้หรือถูกแฮกข้อมูลหลายแสนคน

วิธีป้องกัน

- เข้าไปที่ ตรวจสอบช่องโหว่ของเราเตอร์เพื่อตรวจสอบว่าเราเตอร์ของเรามีช่องโหว่หรือไม่ ถ้าเราเตอร์ของเราปลอดภัยก็อย่าลืมเปลี่ยนรหัสผ่านเร าเตอร์ ให้มีความยาวและซับซ้อนและห้ามใช้ default password (เพราะไม่ต้องแฮกเลยใส่ default password เสร็จควบคุมเราเตอร์เหยื่อได้เลย และในงานวิจัยนี้ก็เจอผู้ใช้ที่ใช้ default password เยอะมาก)

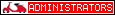

- หลังจากตรวจสอบในขั้นตอนที่ 1 แล้วปรากฏว่าเราเตอร์ของเรามีช่องโหว่ให้ทำการเปิดใช ้ firewall และ SPI (โดยปกติเราเตอร์เปิดใช้ firewall ไว้โดย default อยู่แล้วแต่ไม่สามารถป้องกันได้ทั้งหมดต้องเปิดใช้ SPI ด้วย) ตามรูปที่ 1 หลังจากนั้นทำการเข้าไปทดสอบที่ ตรวจสอบช่องโหว่ของเราเตอร์ อีกครั้ง

รูปที่ 1 วิธีตั้งค่าเราเตอร์เพื่อป้องกันการโจมตีเราเตอร์จาก อินเทอร์เน็ต

หมายเหตุ : การเปิดใช้ firewall และ SPI สามารถป้องกันการโจมตีจากภายนอกได้แต่ช่องโหว่ยังคงม ีอยู่และสามารถ exploit จากใน local network ซึ่งแนวทางที่ดีที่สุดคืออัพเดท firmware ให้เป็นรุ่นล่าสุดเสมอ (แต่ก็ไม่รู้ว่าผู้ให้บริการเขาจะใส่ใจทำ firmware ออกมาแก้ไขช่องโหว่หรือเปล่านะครับ เพราะฉะนั้นตนเป็นที่พึ่งแห่งตนครับ เช่น ถ้าไม่จำเป็นต้องเข้าไปตั้งค่าเราเตอร์ผ่านอินเทอร์เ น็ตหรือ Wi-Fi ก็ตั้งค่าเราเตอร์ของเราให้สามารถตั้งค่าเราเตอร์ผ่า นสายได้เท่านั้นเป็นต้นครับ)

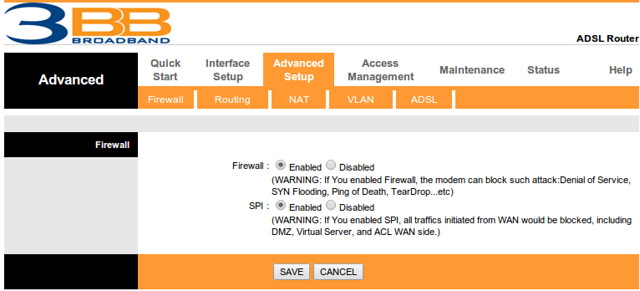

Proof of concept :

รูปที่ 2 การทำงานของบอท

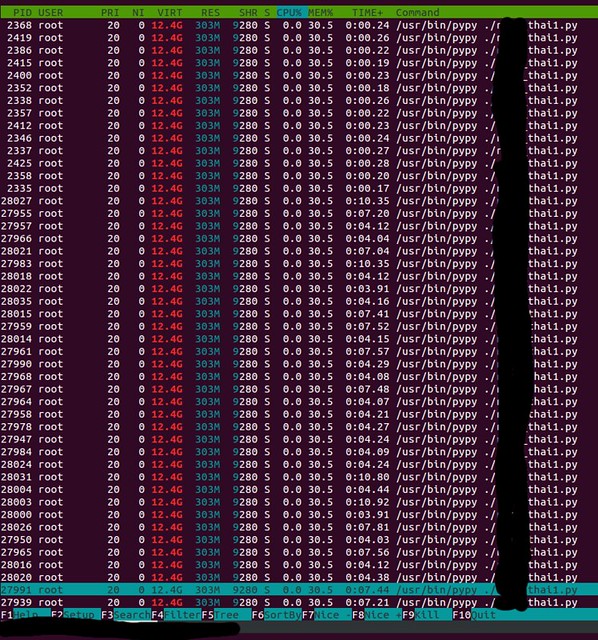

รูปที่ 3 นำข้อมูลดิบมาลง Google map บางส่วนเพื่อวิเคราะห์

รูปที่ 4 จำนวนเราเตอร์ที่มีช่องโหว่ที่บอทค้นพบในเวลา 2 วัน

วิดีโอ Proof of concept :

ที่มา: MaYaSeVeN

อ้างอิง :1. routerpwn

Thailand,3BB, CAT, Internet, ISP, Research, Router, Security, TOT, True, Wi-Fi

อ่านต่อ...

ตอบ-อ้างอิงข้อความ

ตอบ-อ้างอิงข้อความ

Bookmarks